LabVIEW como lenguaje seguro para la memoria

Información general

NI LabVIEW es una plataforma de programación gráfica ampliamente utilizada para la adquisición de datos, el control de instrumentos y la automatización de pruebas. Mientras que las vulnerabilidades de seguridad de memoria plagan muchos entornos de software tradicionales, LabVIEW destaca en virtud de sus principios de arquitectura y diseño. Este libro blanco explora los mecanismos y características que hacen LabVIEW un lenguaje seguro para la memoria (MSL), cómo se comparan estos atributos con los lenguajes de programación convencionales y las implicaciones para los desarrolladores que buscan aplicaciones robustas, fiables y seguras.

La seguridad de la memoria es un aspecto crítico de la seguridad y fiabilidad del software. Los problemas clásicos de seguridad de la memoria, como los desbordamientos de memoria intermedia, los errores de uso después de la liberación y los punteros colgantes, son responsables de una parte significativa de los defectos de software y las vulnerabilidades de seguridad en lenguajes como C y C++. 1 LabVIEW, por el contrario, elimina muchos de estos riesgos a través de su entorno gráfico de alto nivel basado en el flujo de datos.

Contenido

- Comprender la seguridad de la memoria y su importancia

- Modelo de memoria de LabVIEW

- Análisis comparativo: LabVIEW Memory Safety vs. Lenguas tradicionales

- Beneficios de usar LabVIEW para aplicaciones seguras

- Prevención de desbordamiento de búfer

- Limitaciones potenciales y mejores prácticas

- LabVIEW ayuda a los desarrolladores a crear confianza

- Próximos pasos

Comprender la seguridad de la memoria y su importancia

La seguridad de la memoria se refiere a la garantía de que un programa accede a la memoria de una manera bien definida y predecible. Esta función ayuda a prevenir corrupción, fugas y escritura de datos fuera de los límites previstos. Estos problemas de memoria pueden causar bloqueos y un comportamiento indefinido. Peor aún, los actores de amenazas manipulan los problemas de memoria para ejecutar código arbitrario, convirtiendo los errores de memoria en vulnerabilidades de seguridad significativas. Las preocupaciones sobre la seguridad de la memoria incluyen los siguientes tipos de problemas:

- Desbordamientos de búfer: escritura fuera de los límites de la memoria asignada.

- Punteros colgantes: acceso a la memoria que ya se ha liberado.

- Uso tras liberación: uso de punteros a ubicaciones de memoria después de que se hayan desasignado.

- Pérdidas de memoria: no se libera la memoria, lo que provoca un agotamiento gradual de los recursos.

Los lenguajes que proporcionan acceso directo a la memoria (por ejemplo, mediante punteros) son especialmente susceptibles a estos problemas. Los lenguajes seguros para la memoria, por el contrario, restringen o abstraen completamente la administración directa de memoria del desarrollador.

Modelo de memoria de LabVIEW

Fundamentalmente, LabVIEW es diferente de los lenguajes tradicionales basados en texto. Su paradigma de programación gráfica se basa en principios de flujo de datos, donde la ejecución de código está determinada por el flujo de datos entre nodos (llamados Instrumentos Virtuales, o VIs).

Los siguientes aspectos de la arquitectura inherente de LabVIEW promueven la seguridad de la memoria:

- Ninguna manipulación directa del puntero: LabVIEW no expone las direcciones de memoria ni los punteros al desarrollador.

- Administración automática de memoria: LabVIEW asigna y desasigna memoria para variables, matrices y estructuras según sea necesario.

- Seguridad de tipo: el entorno LabVIEW impone una escritura fuerte en tiempo de edición y tiempo de ejecución.

- Valores inmutables: una vez que los datos entran en un cable (el equivalente gráfico de una variable), no se pueden alterar inesperadamente en ninguna otra parte del programa.

- Recuento de referencias y recolección de basura: LabVIEW administra la vida útil de los datos, asegurando que la memoria se recupere automáticamente cuando ya no se usa.

Paradigma de flujo de datos y su impacto

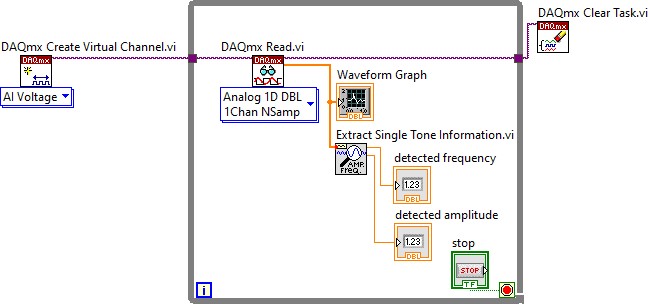

En LabVIEW, los programas se construyen conectando bloques funcionales con cables que transportan datos. Cada bloque se ejecuta solo cuando todas las entradas requeridas están disponibles, y no se puede acceder a las ubicaciones de datos antes de que se produzcan los datos, evitando las condiciones de carrera de memoria.

Figura 1. Ejemplo de código LabVIEW

Este modelo naturalmente evita muchos errores de programación que surgen de la secuenciación incorrecta de las operaciones en lenguajes imperativos.

Asignación y gestión de memoria

El LabVIEW Run-Time Engine es responsable de toda la asignación y desasignación de memoria. Los desarrolladores nunca necesitan solicitar o liberar memoria manualmente, eliminando el riesgo de fugas y errores de uso libre. Cuando las matrices o clústeres (datos de tipo estructura) crecen o se reducen, LabVIEW administra de forma transparente la memoria asociada. Por ejemplo, si un desarrollador crea un bucle que crea una matriz, LabVIEW cambia automáticamente el tamaño de la matriz y administra el espacio de memoria asociado. Cuando la variable array se sale del alcance, el recolector de basura de LabVIEW recupera la memoria.

Fuerte mecanografía y verificación de límites

El entorno de desarrollo LabVIEW realiza una rigurosa comprobación de tipo durante la compilación y ejecución de VI. Los intentos de conectar tipos de datos incompatibles entre sí se capturan en tiempo de edición, evitando errores en tiempo de ejecución. Además, las operaciones de array y string incluyen la comprobación de límites para evitar desbordamientos de buffer.

Ausencia de control de memoria de bajo nivel

Una de las salvaguardias más efectivas es la ausencia de control de memoria de bajo nivel: LabVIEW no proporciona ningún mecanismo para que el usuario realice aritmética arbitraria de punteros o acceda directamente a la memoria. Este diseño significa que las vulnerabilidades comunes en C o ensamblado, como desbordamientos de pilas o montones, no son posibles en el código nativo LabVIEW.

Análisis comparativo: LabVIEW Memory Safety vs. Lenguas tradicionales

Para comprender mejor la seguridad de la memoria de LabVIEW, es instructivo compararla con lenguajes como C, C++ e incluso Java o Python.

- C/C++: estos lenguajes proporcionan acceso directo a la memoria, requieren administración manual de la memoria y son susceptibles a una amplia gama de errores de seguridad de la memoria. CISA recomienda no usar C/C++ para nuevos proyectos.

- Java/Python: estos lenguajes proporcionan una gestión automática de la memoria, pero aún permiten algunos errores indirectos de memoria. Por ejemplo, muchos módulos Python subyacentes están escritos en C, y los errores en estos módulos pueden provocar problemas de memoria en la aplicación Python. Python tampoco aplica las reglas de seguridad de memoria en tiempo de ejecución como hacen otras MSL verdaderas.

- LabVIEW — LabVIEW no proporciona punteros, y utiliza una escritura estricta, con memoria completamente administrada, reduciendo significativamente la superficie de ataque y el riesgo de errores. LabVIEW permite al usuario llamar a DLL escritas en C/C++, lo que puede introducir problemas de memoria.

En resumen, el diseño de LabVIEW elimina categorías completas de vulnerabilidades relacionadas con la memoria (por ejemplo, desbordamientos de buffer) y simplifica el desarrollo seguro de aplicaciones, ofreciendo una ventaja significativa sobre lenguajes tradicionales como C y C++., con una protección similar a Python y Java.

Beneficios de usar LabVIEW para aplicaciones seguras

La seguridad de la memoria en LabVIEW tiene beneficios tangibles para desarrolladores, organizaciones y usuarios finales:

- Riesgo reducido de vulnerabilidades de seguridad: la eliminación de desbordamientos de búfer y uso indebido de punteros cierra muchos vectores de ataque comunes.

- Mayor fiabilidad: es menos probable que las aplicaciones se bloqueen debido a errores de memoria difíciles de encontrar.

- Desarrollo más rápido: los desarrolladores pueden centrarse en la lógica de la aplicación sin preocuparse por errores de asignación o desasignación de memoria.

- Mantenimiento más fácil: el código LabVIEW es menos propenso a errores sutiles de bajo nivel que pueden hacer que la depuración y el mantenimiento sean costosos y requieran mucho tiempo.

- Aplicaciones de seguridad crítica: con frecuencia, LabVIEW se utiliza en entornos donde la fiabilidad es primordial, como la automatización de laboratorios, el control industrial y la investigación científica.

Prevención de desbordamiento de búfer

Los desbordamientos de búfer tradicionales ocurren cuando los datos exceden los límites de un búfer de longitud fija, sobrescribiendo la memoria adyacente y potencialmente permitiendo la ejecución de código arbitrario. En LabVIEW, las operaciones de matriz y cadena siempre se comprueban con límites. Los intentos de escribir más allá del final de una matriz o cadena resultarán en un error en tiempo de ejecución en lugar de corrupción de memoria silenciosa.

Limitaciones potenciales y mejores prácticas

Como cualquier entorno seguro para la memoria, entender los límites LabVIEW es importante:

- Integración de código externo: llamar a bibliotecas externas (DLL, bibliotecas compartidas) desde LabVIEW con el nodo de función de biblioteca de llamadas puede introducir problemas de seguridad de memoria si esas bibliotecas no son seguras.

- Agotamiento de recursos: los bucles infinitos o la asignación incontrolada de memoria aún pueden conducir al agotamiento de la memoria, aunque no a la corrupción.

- Compatibilidad de versiones: a medida que evoluciona LabVIEW, ciertos comportamientos (por ejemplo, optimizaciones de administración de memoria) pueden cambiar, lo que requiere atención al actualizar o portar código heredado.

Para maximizar la seguridad al llamar al código externo, siga estas mejores prácticas:

- Código inseguro aislado: Encapsule las llamadas a bibliotecas inseguras en un módulo o proceso separado. Utilice microservicios o IPC (comunicación entre procesos) para aislar código inseguro para la memoria. De esta manera, un bloqueo o corrupción de memoria en el código inseguro no derriba toda la aplicación.

- Valide rigurosamente las entradas y salidas: la corrupción de la memoria a menudo proviene de entradas malas o salidas inesperadas. Validar todos los datos pasados hacia y desde la biblioteca insegura. Utilice la comprobación de límites, comprobaciones nulas y afirmaciones de tipo.

- Emplee herramientas estáticas y dinámicas: use herramientas para detectar problemas de memoria temprano. Utilice las herramientas de memoria estática y dinámica de LabVIEW, incluidas con LabVIEW Professional, para probar problemas de memoria.

- Minimizar área superficial insegura: solo exponga la funcionalidad mínima necesaria de la biblioteca insegura. Evite pasar estructuras de datos complejas o punteros a menos que sea absolutamente necesario. Mantenga la interfaz lo más simple y bien definida posible.

- Auditoría y Monitor: audite regularmente el código externo llamado por el programa LabVIEW.

LabVIEW ayuda a los desarrolladores a crear confianza

El diseño de LabVIEW, basado en un paradigma gráfico de flujo de datos, una fuerte comprobación de tipos, una gestión automática de la memoria y la ausencia de manipulación directa del puntero, proporciona un entorno altamente seguro para la memoria. Los desarrolladores se benefician de la reducción del riesgo de errores relacionados con la memoria, el aumento de la productividad y la capacidad de crear aplicaciones para industrias exigentes y críticas para la seguridad con confianza.

Si bien ningún entorno es totalmente inmune a errores, especialmente cuando interactúa con componentes externos no seguros, LabVIEW eleva significativamente el nivel de seguridad de la memoria en comparación con los lenguajes tradicionales basados en texto. Para las organizaciones que buscan confiabilidad y seguridad en aplicaciones de medición, automatización y control, LabVIEW es una opción convincente para el desarrollo seguro de la memoria.

| Aspecto | C/C++ | Python/Java | LabVIEW |

|---|---|---|---|

| Acceso a memoria | Acceso directo a memoria | Sin acceso directo a la memoria | Sin acceso directo a la memoria |

| Gestión de memoria | Gestión manual de memoria, propensa a errores | Gestión automática de memoria | Gestión automática de memoria |

| Susceptibilidad de error | Alto riesgo de errores de seguridad de la memoria (por ejemplo, desbordamientos de memoria intermedia) | Reducción significativa del riesgo debido a la escritura estricta y la memoria administrada | Reducción significativa del riesgo debido a la escritura estricta y la memoria administrada |

| Punteros | Uso extensivo de punteros, aumentando la complejidad y el riesgo | Sin uso directo de punteros | Sin uso directo de punteros |

| Seguridad | Alta superficie de ataque debido al manejo manual de la memoria y la susceptibilidad a desbordamientos de buffer | Superficie de ataque mínima, inmune a desbordamientos de buffer y exploits de puntero | Superficie de ataque mínima, inmune a desbordamientos de buffer y exploits de puntero |

1 "Idiomas seguros en memoria: Reducing Vulnerabilities in Modern Software Development,” Cybersecurity and Infrastructure Agency, junio de 2025, https://www.cisa.gov/resources-tools/resources/memory-safe-languages-reducing-vulnerabilities-modern-software-development.

Java es una marca registrada de Oracle y/o sus filiales. Otros nombres pueden ser marcas comerciales de sus respectivos propietarios.