Was ist die funktionale Sicherheitsnorm ISO 26262?

Überblick

Die Sicherheitsmethoden werden zunehmend reguliert, da Branchen standardisierte Methoden für den Entwurf und das Testen von Produkten verwenden. ISO 26262 ist eine Norm zur funktionalen Sicherheit kritischer elektrischer und elektronischer Systeme (E/E) in Fahrzeugkomponenten. ISO 26262 ist eine Ableitung von IEC 61508, der Grundnorm für die funktionale Sicherheit elektrischer und elektronischer Systeme (E/E-Systeme). In diesem Dokument sind die wichtigsten Teile der Norm ISO 26262 sowie die Qualifizierung von Hard- und Software beschrieben. Darüber hinaus werden Testprozesse nach ISO 26262 und Qualifizierungswerkzeuge für die Einhaltung von ISO 26262 behandelt.

Inhalt

- Hintergrund

- Zentrale Bestandteile von ISO 26262

- Qualifizierung von Hardwarekomponenten

- Qualifizierung der Softwarekomponenten

- Das Argument „im Einsatz bewährt“

- Anwenden auf aktuelle Prozesse

- Testwerkzeugqualifizierung

- Nächste Schritte

Hintergrund

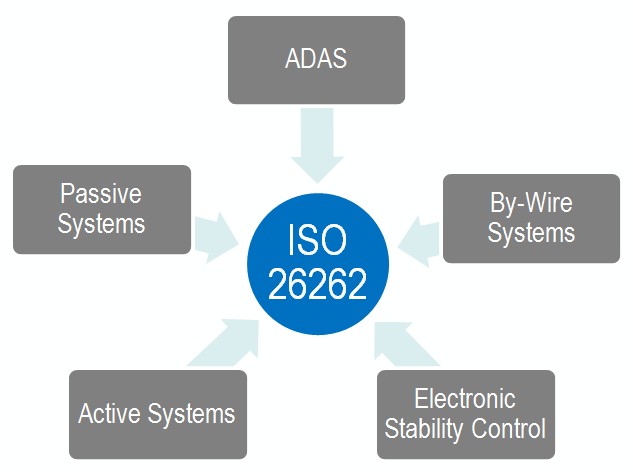

Die zunehmende Komplexität in der gesamten Automobilindustrie führt zu verstärkten Bemühungen, sicherheitskonforme Systeme bereitzustellen. Moderne Autos verwenden By-Wire-Systeme wie etwa Throttle-by-Wire-Systeme. Dies ist der Fall, wenn der Fahrer das Gaspedal betätigt und ein Sensor im Pedal ein Signal an ein elektronisches Steuergerät sendet. Dieses Steuergerät analysiert verschiedene Faktoren wie die Motorgeschwindigkeit, die Fahrzeuggeschwindigkeit und die Pedalposition. Anschließend wird ein Befehl an den Drosselkörper weitergeleitet. Es ist eine Herausforderung für die Automobilindustrie, Systeme wie Drossel-by-Wire zu testen und zu validieren. Das Ziel der Norm ISO 26262 ist die Bereitstellung eines einheitlichen Sicherheitsstandards für alle E/E-Systeme im Fahrzeug.

Der Draft International Standard (DIS) für die Norm ISO 26262 wurde im Juni 2009 veröffentlicht. Seit der Veröffentlichung des Entwurfs hat die Norm ISO 26262 in der Automobilindustrie an Fahrt gewonnen. Da ein öffentlicher Normentwurf zur Verfügung steht, betrachten Anwender die ISO 26262 als den aktuellen Stand der Technik. Der Stand der Technik ist die höchste Entwicklungsstufe eines Geräts oder Prozesses zu einem bestimmten Zeitpunkt. Nach deutschem Recht sind Fahrzeughersteller im Allgemeinen für Schäden verantwortlich, die durch die Fehlfunktion eines Produkts verursacht werden. Wenn die Fehlfunktion zum aktuellen Stand der Technik nicht erkannt werden konnte, ist die Haftung ausgeschlossen [Deutsches Produkthaftungsgesetz (§ 823 Abs. 1 BGB, § 1 ProdHaftG)].

Die Implementierung von ISO 26262 ermöglicht die Nutzung einer gemeinsamen Norm zur Messung der Sicherheit eines Systems. Dies bietet außerdem die Möglichkeit, bestimmte Teile des Systems zu referenzieren, da die Norm ein gemeinsames Vokabular bereitstellt. Dies entspricht anderen sicherheitsrelevanten Anwendungsbereichen; eine gemeinsame Norm bietet eine Möglichkeit, die Sicherheit des Systems zu messen.

Zentrale Bestandteile von ISO 26262

ISO 26262 verwendet ein graduelles System, um die funktionale Sicherheit zu verwalten und die Produktentwicklung auf System-, Hardware- und Softwareebene zu regulieren.

Die Norm ISO 26262 enthält Vorschriften und Empfehlungen für den gesamten Produktentwicklungsprozess, von der konzeptionellen Entwicklung bis hin zur Ausführung. Es wird beschrieben, wie einem System oder einer Komponente ein akzeptables Risikogramm zugewiesen und der gesamte Testprozess dokumentiert wird. Allgemeines zu ISO 26262:

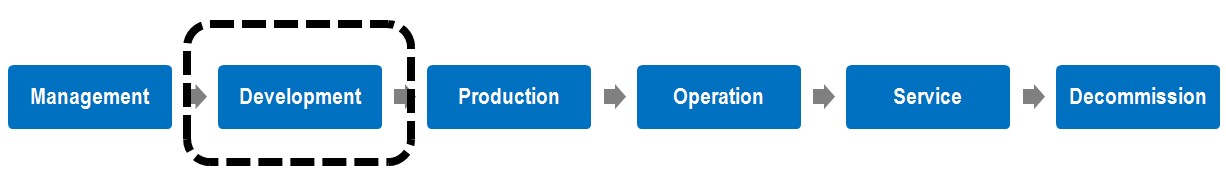

- Bietet einen Sicherheitslebenszyklus für Fahrzeuge (Management, Entwicklung, Produktion, Betrieb, Service, Deaktivierung) und unterstützt die Anpassung der erforderlichen Aktivitäten während dieser Lebenszyklusphasen

- Bietet einen risikobasierten Ansatz für die Bestimmung von Risikoklassen (ASILs, Automotive Safety Integrity Levels)

- Bestimmt mit Hilfe von ASILs die notwendigen Sicherheitsanforderungen für das Objekt, um ein hinnehmbares Restrisiko zu erreichen

- Stellt Anforderungen für Validierungs- und Bestätigungsmessungen bereit, um ein ausreichendes und annehmbares Sicherheitsniveau zu gewährleisten

Lebenszyklus derFahrzeugsicherheit

ISO 26262 umfasst zehn Bände. Sie wurde für Serienfertigungsfahrzeuge entwickelt und enthält spezielle Abschnitte für die Automobilindustrie. So enthält z. B. Abschnitt 7 der ISO 26262 spezifische Sicherheitsanforderungen für Produktion, Betrieb, Service und Stilllegung.

Der Lebenszyklus für die Fahrzeugsicherheit nach ISO 26262 beschreibt den gesamten Produktionslebenszyklus. Dazu gehören die Notwendigkeit eines Sicherheitsmanagers, die Entwicklung eines Sicherheitsplans und die Definition von Bestätigungsmessungen, einschließlich Sicherheitskontrolle, -prüfung und -bewertung. Diese Anforderungen dienen der Entwicklung der E/E-Systeme und -Elemente.

Dieses Dokument konzentriert sich hauptsächlich auf den Entwicklungsabschnitt des Lebenszyklus. Der Abschnitt über die Entwicklung in ISO 26262 beinhaltet die Systemdefinition, den Systementwurf, die funktionale Sicherheitsbewertung und die Sicherheitsvalidierung.

Automotive Safety Integrity Level (ASIL)

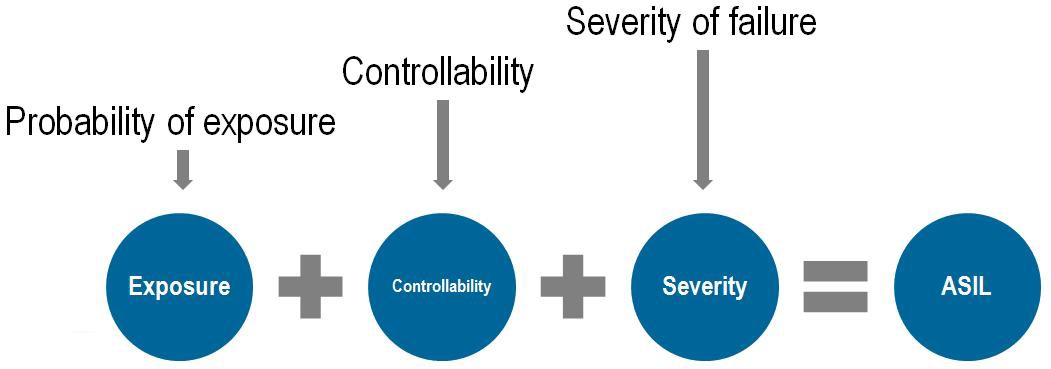

ASIL ist eine wichtige Komponente für die Einhaltung der ISO 26262. Das ASIL wird zu Beginn des Entwicklungsprozesses bestimmt. Die geplanten Funktionen des Systems werden auf mögliche Bedrohungen untersucht. Das ASIL stellt die Frage: „Was passiert beim Auftreten eines Fehlers mit dem Fahrer und den betroffenen Verkehrsteilnehmern?“

Die Einschätzung dieses Risikos, das auf einer Kombination der Exponentialwahrscheinlichkeit, der möglichen Steuerbarkeit durch einen Treiber und des Schweregrads des möglichen Ergebnisses beim Auftreten eines kritischen Ereignisses basiert, ergibt das ASIL. Das ASIL richtet sich nicht an die im System verwendeten Technologien, sondern konzentriert sich ausschließlich auf Gefahren für den Fahrer und andere Verkehrsteilnehmer.

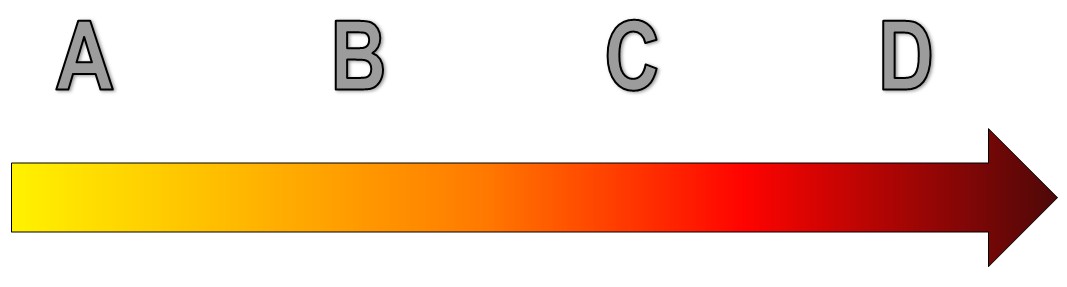

Jeder Sicherheitsanforderung wird ein ASIL von A, B, C oder D zugewiesen, wobei D die sicherheitskritischsten Prozesse und strengsten Testvorschriften aufweist. Die Norm ISO-26262 legt speziell die Mindestanforderungen für die Prüfung fest, die vom ASIL des Bauelements abhängt. Dies hilft bei der Bestimmung der Methoden, die für den Test verwendet werden müssen. Sobald das ASIL ermittelt wurde, wird ein Sicherheitsziel für das System formuliert. Dadurch wird das Systemverhalten definiert, das zur Gewährleistung der Sicherheit notwendig ist.

Nehmen wir zum Beispiel eine Scheibenwischeranlage. Mit Hilfe der Sicherheitsanalyse wird ermittelt, wie sich der Verlust der Scheibenwischerfunktion auf die Sehvermögen des Fahrers auswirken kann. Das ASIL bietet Hinweise zur Auswahl der geeigneten Methoden, um ein bestimmtes Maß an Produktintegrität zu erreichen. Diese Richtlinien dienen als Ergänzung zu den aktuellen Sicherheitspraktiken. Fahrzeuge werden aktuell mit hohen Sicherheitsstandards hergestellt, wobei die Norm ISO 26262 bestimmte Verfahren in der gesamten Branche standardisieren soll.

Qualifizierung von Hardwarekomponenten

Die Hardware-Qualifizierung hat zwei Hauptziele: die Veranschaulichung, wie sich das Bauelement in das Gesamtsystem einfügt, und die Beurteilung der Fehlermodi. Einfache Hardwarekomponenten können anhand einer Standardqualifizierung qualifiziert werden. Komplexere Bauelemente erfordern jedoch eine Evaluierung durch ASIL-Zerlegung und -Tests. Hardwarekomponenten werden gewöhnlich qualifiziert, indem das Bauelement unter verschiedenen Umgebungs- und Betriebsbedingungen getestet wird. Die Testergebnisse werden anschließend mit verschiedenen numerischen Methoden analysiert und in einem Qualifizierungsprotokoll zusammen mit der Testprozedur, den Annahmen und den Eingangskriterien dargestellt.

Qualifizierung der Softwarekomponenten

Die Qualifizierung der Softwarekomponenten beinhaltet Aktivitäten wie die Definition funktionaler Anforderungen, die Ressourcennutzung und die Vorhersage des Softwareverhaltens bei Fehlern und Überlastsituationen. Dieser Prozess wird durch die Verwendung qualifizierter Software während der Entwicklung einer Anwendung erheblich vereinfacht. Qualifizierte Softwarekomponenten sind in der Regel wohl etablierte Produkte, die über mehrere Projekte hinweg wiederverwendet werden. Sie enthalten Bibliotheken, Betriebssysteme, Datenbanken und Treibersoftware.

Zur Qualifizierung einer Softwarekomponente verlangt die Norm Tests unter normalen Betriebsbedingungen sowie das Einfügen von Fehlern in das System, um festzustellen, wie es auf abweichende Eingänge reagiert. Softwarefehler wie Laufzeit- oder Datenfehler werden während des Entwurfsprozesses analysiert und behoben.

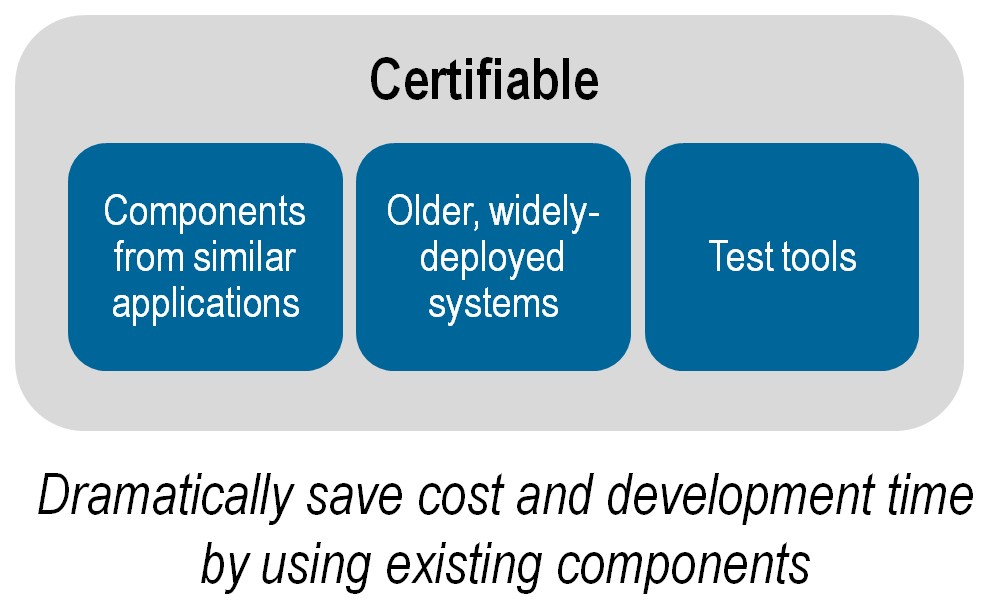

Das Argument „im Einsatz bewährt“

Hardware- und Softwarekomponenten können die Anforderungen nach ISO 26262 über das Argument „im Einsatz bewährt“ erfüllen. Diese Klausel gilt, wenn eine Komponente ohne weiteren Vorfall in anderen Anwendungsbereichen verwendet wurde. ISO 26262 behandelt auch ältere, bewährte Systeme. In vielen Fällen ist es nicht sinnvoll, eine Norm auf ein System anzuwenden, das zuvor in Millionen von Fahrzeugen eingesetzt wurde. So wurden beispielsweise viele Systeme in derzeit hergestellten Autos vor der Veröffentlichung der ISO 26262 mit hohen Sicherheitsstandards hergestellt. Diese sicherheitskritischen Bauelemente haben in der gesamten Verwendung in der Praxis bewiesen, dass sie zuverlässig funktionieren können. Zuverlässige Systeme, die weiterhin in älteren Fahrzeugen unverändert bestehen bleiben, können dennoch nach ISO 26262 zertifiziert werden. Die Kombination zertifizierbarer Komponenten aus ähnlichen Anwendungen und älteren, weit verteilten Anwendungen reduziert die Gesamtsystemkomplexität erheblich.

Anwenden auf aktuelle Prozesse

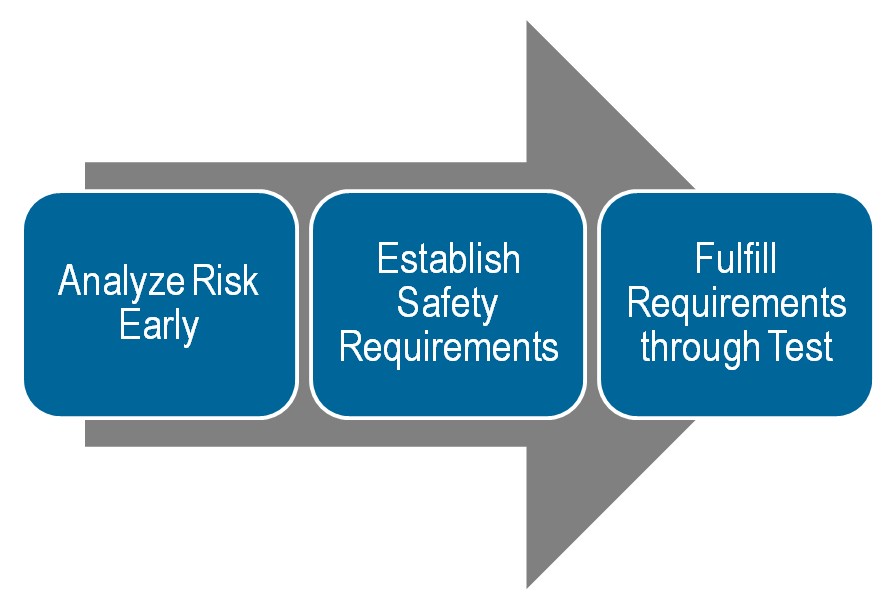

Eine der größten Herausforderungen bei der Implementierung einer neuen Norm wie ISO 26262 ist die Anwendung dieses Standards auf aktuelle Prozesse. Bei einer neuen Norm werden in der Regel Pilotprojekte verwendet, um die Implementierung des Standards und deren Auswirkungen auf aktuelle Prozesse zu demonstrieren. Die bisherigen Ergebnisse zeigen, dass die ISO 26262 gut an die aktuellen Sicherheitskonzepte der Branche angepasst ist. Unternehmen sehen die Vorteile der Risikobewertung und Durchführung von Gefahrenanalysen bereits frühzeitig im Entwicklungsprozess und führen Tests während des gesamten Entwicklungsprozesses durch.

Für Unternehmen, die 26262 umsetzen möchten, ist es wichtig, zu verstehen, dass das Ziel darin besteht, Risiken frühzeitig im Entwicklungsprozess zu analysieren, die geeigneten Sicherheitsanforderungen festzulegen und diese Anforderungen durch Tests während der Entwicklung zu erfüllen.

Testwerkzeugqualifizierung

Während der Entwicklung nach ISO 26262 sind Tests von entscheidender Bedeutung. Sicherheitskritische Systeme müssen ordnungsgemäß auf Testszenarien reagieren und bei verschiedenen menschengemachten und umweltbedingten Einflüssen innerhalb der festgelegten Sicherheitsgrenzwerte bleiben. Die Verwendung hochwertiger Testsysteme kann die Leistung eines Produkts steigern, die Qualität und Zuverlässigkeit verbessern und Rücklaufquoten senken. Die Kosten eines Fehlers können schätzungsweise um das Zehnfache gesenkt werden, wenn der Fehler in der Produktion statt im Feld erkannt wird. Wird er im Design statt in der Produktion erkannt, lässt er sich ebenfalls um das Zehnfache verringern. Die Durchführung von Tests stellt einen hohen Wert für ein Unternehmen dar, da sich durch die gewonnenen Daten Fehler in Produkten frühzeitig erkennen und Verfahren sukzessive verbessern lassen. Das Fördern von Innovationen im Prüfbereich durch die Einführung neuer Technologien und optimaler Vorgehensweisen kann zu deutlichen Effizienzsteigerungen und Kostensenkungen führen. Es ist einfach, die Tools zu betrachten und nur über den Entwurf des Systems nachzudenken. In der Praxis sind die Tools hingegen für die Sicherheit des Endnutzers sehr wichtig.

ISO 26262 erkennt, dass die Verwendung allgemein anerkannter Softwaretools Aktivitäten und Tasks vereinfacht oder automatisiert, die für die Entwicklung elektrischer, elektronischer und Softwareelemente erforderlich sind, die sicherheitsrelevante Funktionen bieten. Vor der detaillierten Beschreibung des Prozesses der Tool-Qualifizierung ist es wichtig, einen relevanten Bestandteil der Tool-Qualifizierung – das Konfidenzniveau des Tools – zu definieren.

Konfidenzniveau

Aus den Ein- und Ausgängen des Tools werden typische Anwendungsfälle (oder Bezugsfälle) entwickelt. Die Analyse dieser Anwendungsfälle führt zur Bestimmung des Tool-Konfidenzniveaus (TCL). Das TCL und ASIL bestimmen das Qualifikationsniveau für das Software-Tool. Das Konfidenzniveau wird für zwei spezifische Bereiche bestimmt:

- Die Wahrscheinlichkeit eines fehlerhaften Software-Tools und einer fehlerhaften Ausgabe kann zu einem Verstoß gegen Sicherheitsanforderungen führen, die dem zu entwickelnden sicherheitsrelevanten Objekt oder Element zugewiesen wurden.

- Die Wahrscheinlichkeit, dass solche Fehler in der Ausgabe verhindert oder erkannt werden

Das Konfidenzniveau des Tools kann TCL1, TCL2, TCL3 oder TCL4 lauten, wobei TCL4 das höchste und TCL1 das niedrigste Konfidenzniveau ist.

Der Qualifizierungsprozess des Tools

Damit ein Tool nach ISO 26262 qualifiziert werden kann, müssen viele Anforderungen erfüllt sein. So muss z. B. das ASIL bereits ermittelt worden sein. Das Tool muss ein Benutzerhandbuch, eine eindeutige Kennung und Versionsnummer sowie eine Beschreibung der Funktionen, des Installationsprozesses und der Umgebung enthalten (um nur einige zu nennen). ISO 26262 erfordert die folgenden Werkzeugqualifizierungsprodukte:

- Qualifizierungsplan für Software-Tools

- Software-Tool-Dokumentation

- Analyse der Software-Tool-Klassifizierung

- Qualifizierungsprotokoll für Software-Tools

Qualifizierungsplan für Software-Tools

Der Qualifizierungsplan für Software-Tools (STQP) wird frühzeitig im Entwicklungslebenszyklus des sicherheitsrelevanten Objekts erstellt. Er konzentriert sich auf zwei Bereiche: die Planung der Qualifizierung eines Softwaretools und die Auflistung der Anwendungsfälle, die anzeigen, ob das Tool mit dem erforderlichen Konfidenzniveau klassifiziert ist.

Der STQP muss Komponenten wie eine eindeutige Kennung und Versionsnummer des Softwaretools, Anwendungsfälle, die Umgebung, Beschreibung, das Benutzerhandbuch und vordefinierte ASIL enthalten.

Analyse der Software-Tool-Klassifizierung

Der Hauptzweck der STCA-Analyse (Software Tool Classification Analysis) besteht darin, das Konfidenzniveau des Tools zu bestimmen. Das TCL wird durch zwei Hauptkomponenten bestimmt. Die erste ist dieAuswirkung des Tools(TI). Die zweite ist dieWerkzeugfehlererkennung(TD). Basierend auf diesen beiden Komponenten wird das passende TCL ausgewählt.

TI1 und TI2 sind die beiden Klassen der Auswirkungen des Tools. TI1 wird gewählt, wenn davon auszugehen ist, dass das fehlerhafte Softwaretool gegen keine Sicherheitsanforderungen verstoßen kann. In allen anderen Fällen wird TI2 gewählt.

Angenommen, ein Tool erzeugt einen Schreibfehler für eine bestimmte Softwarefunktion in der Dokumentation. Dies kann lediglich als störend betrachtet werden und verletzt nicht die zu prüfende Sicherheitsanforderung. Dies würde demnach eine Auswirkung des Tools TI1 darstellen. Wenn das Tool einen Fehler ausgibt, der die Funktionsweise des Systems beeinträchtigen kann, wird TI2 gewählt.

Die Erkennung von Tool-Fehlern ist in TD1 bis TD3 unterteilt. TD1 wird gewählt, wenn die Fehlererkennungsfähigkeit des Tools sehr zuverlässig ist, wobei TD3 bei einem sehr geringen Zuverlässigkeitsgrad ausgewählt wird, dies ist oft der Fall, wenn festgestellt wird, dass der Fehler nur zufällig erkannt werden kann.

So kann z. B. ein Software-Tool ein Entwurfsmodell auf Fehler prüfen. In diesem Fall wird eine statische Analyse des Modells durchgeführt. Obwohl die statische Analyse gut ist, können nicht alle möglichen Verstöße im Modell überprüft werden. Es ist auch wichtig zu beachten, dass dies nicht unbedingt bedeutet, dass das Modell falsch ist. Es bedeutet einfach, dass zusätzliche Tests erforderlich sind. Dieses Szenario ergibt ein mittleres Konfidenzniveau (TD2).

|

|

Erkennung von Tool-Fehlern | |||

|

TD1 |

TD2 |

TD3 | ||

|

Auswirkung des Tools |

TI1 |

TCL1 |

TCL1 |

TCL1 |

|

TI2 |

TCL1 |

TCL2 |

TCL3 | |

Sobald die Auswirkung des Tools (TI) und die Werkzeugfehlererkennung (TD) ermittelt wurden, wird je nach Konfidenzniveau ein Wert von TCL 1 bis TCL 3 vergeben. Manchmal können unterschiedliche Anwendungsfälle zu verschiedenen TCLs führen. In diesem Fall wird die höchste TCL verwendet. Für jedes Softwaretool muss der Benutzer die Tool-Klassifizierung durchführen.

Software-Tool-Dokumentation

Um eine ordnungsgemäße Verwendung des Softwaretools zu gewährleisten, müssen mehrere Informationen bereitgestellt werden.

- Beschreibung der Komponenten

- Beschreibung des Installationsprozesses

- Benutzerhandbuch

- Betriebsumgebung

- Erwartetes Verhalten unter anormalen Bedingungen

Qualifizierungsprotokoll für Software-Tools

Das Qualifizierungsprotokoll für Software-Tools enthält die Ergebnisse und den Nachweis, dass die Qualifizierung abgeschlossen und die Anforderungen erfüllt wurden. Fehler oder fehlerhafte Ausgangswerte während der Validierung sollten hier analysiert und dokumentiert werden.

Mehr Vertrauen durch Anwendung

Ein wichtiger Aspekt der Tool-Qualifizierung ist das Konzept des größeren Vertrauens durch die Anwendung. Wenn die Qualifizierungsanforderungen für ein bestimmtes Tool bereits nachgewiesen werden konnten, ist keine weitere Qualifizierung mehr erforderlich. Dadurch können während des gesamten Entwicklungsprozesses drastisch Kosten und Zeit gespart werden. Die Qualifizierungsanforderungen müssen jedoch für jedes sicherheitsrelevante Objekt oder Element nachgewiesen werden, bevor es in der Entwicklung verwendet wird. Um dies nachzuweisen, muss das Tool folgende Eigenschaften aufzeigen:

- Es wurde zuvor für denselben Zweck bei ähnlichen Anwendungsfällen verwendet.

- Die Spezifikationen des Tools sind unverändert.

- Bei dem zuvor entwickelten sicherheitsrelevanten Artikel wurde kein Verstoß gegen die Sicherheitsanforderungen festgestellt.

Angenommen, das Testwerkzeug A wurde zur Validierung der Anforderungen für das Motorsteuergerät (ECU, Engine Control Unit) des Fahrzeugs X verwendet. Wenn das Testwerkzeug A keine Sicherheitsanforderungen verletzt hat und unverändert bleibt, kann es zur Validierung der ECU von Fahrzeug Y verwendet werden, da die ECU von Fahrzeug Y ähnlich wie die ECU von Fahrzeug X verwendet wird.

Nächste Schritte

Um zu erfahren, wie die Testwerkzeuge von National Instruments zum Testen sicherheitsrelevanter Objekte verwendet werden können, können Sie sich die vonNI für das Testen sicherheitskonformer Systeme empfohlenen Methodenanschauen. Dort werden Verfahren wie Model-in-the-Loop-Tests und Hardware-in-the-Loop-Tests während des gesamten Entwicklungsprozesses behandelt. Darüber hinaus werden die Vorteile und Effizienzsteigerungskennzahlen der Wiederverwendung von Bauelementen besprochen.